- Autors Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:50.

- Pēdējoreiz modificēts 2025-01-22 17:33.

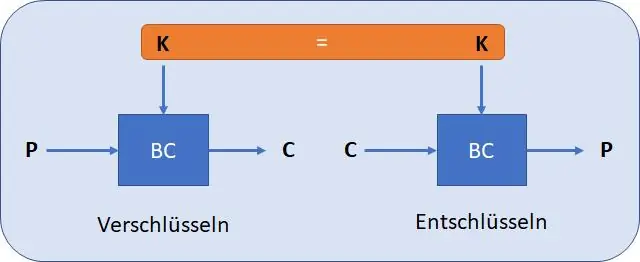

Visplašāk izmantots simetrisks algoritms ir AES-128, AES-192 un AES-256. Galvenais trūkums simetrisko atslēgu šifrēšana tas ir jādara visām iesaistītajām pusēm maiņa uz izmantota atslēga uz šifrēt datus, pirms viņi tos var atšifrēt.

Kurš algoritms tiek izmantots asimetrisko atslēgu kriptogrāfijā?

Difijs-Helmans

Tāpat, kur tiek izmantota simetriskā šifrēšana? Datu bāzes gadījumā noslēpums taustiņu var būt pieejama tikai pašai datubāzei šifrēt vai atšifrēt. Daži piemēri, kur simetriskā kriptogrāfija ir lietots ir: Maksājumu lietojumprogrammas, piemēram, karšu darījumi, kur PII ir jāaizsargā, lai novērstu identitātes zādzību vai krāpnieciskas maksas.

Turklāt, kā tiek apmainīta simetriskā atslēga?

Asimetrisks kriptogrāfiju bieži izmanto maiņa noslēpums taustiņu lai sagatavotos lietošanai simetrisks kriptogrāfija datu šifrēšanai. Gadījumā, ja a atslēgu apmaiņa , viena puse rada noslēpumu taustiņu un šifrē to publiski taustiņu no saņēmēja. Pēc tam adresāts to atšifrētu ar savu privāto taustiņu.

Kāpēc asimetrisko atslēgu algoritmi būtu matemātiski sarežģītāki nekā simetrisko atslēgu algoritmi?

Asimetriskā šifrēšana : Publisks atslēga ir izmanto, lai šifrētu vienkāršu tekstu šifrētā tekstā, bet privātā atslēga ir izmanto, lai atšifrētu šifrētu tekstu. Tā kā tie ietver pāris atslēgas , asimetriskie algoritmi mēdz būt sarežģītāka ieviest (un nedaudz lēnāk izpildīt) nekā simetriskie algoritmi.

Ieteicams:

Kam tiek izmantots Prims algoritms?

Datorzinātnēs Prima (pazīstams arī kā Jarník) algoritms ir mantkārīgs algoritms, kas atrod minimālo aptverošo koku svērtam nevirzītam grafikam. Tas nozīmē, ka tiek atrasta malu apakškopa, kas veido koku, kas ietver katru virsotni, kur visu koka malu kopējais svars ir samazināts līdz minimumam

Kā kopā tiek izmantotas simetriskas un asimetriskas atslēgas?

Asimetrisko un simetrisko šifrēšanu parasti izmanto kopā: izmantojiet asimetrisku algoritmu, piemēram, RSA, lai droši nosūtītu kādam AES (simetrisko) atslēgu. Simetrisko atslēgu sauc par sesijas atslēgu; jaunu sesijas atslēgu var periodiski pārsūtīt, izmantojot RSA. Šī pieeja izmanto abu kriptosistēmas stiprās puses

Kā savam atslēgu piekariņa sertifikātam pievienot privāto atslēgu?

Atveriet Keychain Access Manager. Pārejiet uz Fails > Importēt vienumus. Pārlūkojiet uz. p12 vai. Nolaižamajā izvēlnē Keychain atlasiet Sistēma un noklikšķiniet uz Pievienot. Ievadiet administratora paroli, lai autorizētu izmaiņas. Ievadiet paroli, ko izveidojāt, kad izveidojāt savu. p12/. pfx failu un noklikšķiniet uz Modificēt atslēgu piekariņu

Kā iegūt savu AWS piekļuves atslēgu un slepeno atslēgu?

Noklikšķiniet uz Mans konts, AWS pārvaldības konsole Pierakstīties AWS pārvaldības konsolē. Ievadiet konta e-pastu. Ievadiet konta paroli. Atveriet IAM informācijas paneli. IAM informācijas panelis, pārvaldiet drošības akreditācijas datus. Noklikšķiniet uz Turpināt uz drošības akreditācijas datiem. Jūsu drošības akreditācijas datu lapa. Apstipriniet piekļuves atslēgu dzēšanu

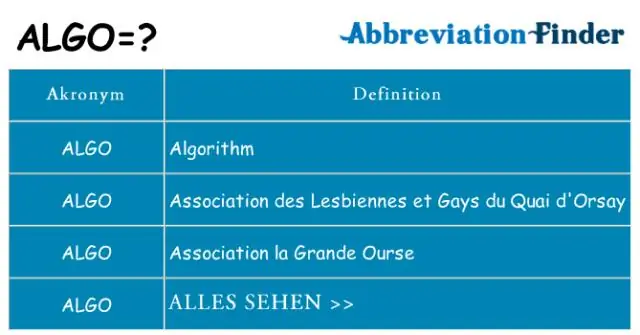

Kādas ir atšķirības starp šifrēšanas algoritmu un atslēgu?

Algoritms ir publisks, to zina sūtītājs, saņēmējs, uzbrucējs un visi, kas zina par šifrēšanu. No otras puses, atslēga ir unikāla vērtība, kuru izmantojat tikai jūs (un simetriskās šifrēšanas gadījumā saņēmējs). Atslēga padara jūsu šifrēto ziņojumu unikālu no citiem izmantotajiem