- Autors Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:50.

- Pēdējoreiz modificēts 2025-01-22 17:33.

Asimetrisks un simetriskā šifrēšana parasti ir lietoti kopā : izmantojiet an asimetrisks algoritms, piemēram, RSA, lai droši nosūtītu kādam AES ( simetrisks ) taustiņu . The simetriskā atslēga sauc par sesiju taustiņu ; jauna sesija taustiņu var periodiski pārsūtīt, izmantojot RSA. Šī pieeja izmanto abu kriptosistēmas stiprās puses.

Ņemot to vērā, kur mēs varam izmantot simetriskas un asimetriskas atslēgas?

Tu tikai vajag asimetrisks kriptogrāfija kad tu nepieciešams uz apmainīties ar informāciju ar konkrētu personu, kas tu nav a taustiņu apmainījās ar (un pat tad, jūs izmantojat simetrisku un šifrēt atslēga asimetriski normāli) vai kad tu nepieciešams uz parakstiet kaut ko (tādā gadījumā tu šifrēt uz jaucējvērtība asimetriski).

Līdzīgi, kā tiek koplietotas simetriskas atslēgas? Simetriskā atslēga kriptogrāfija balstās uz a dalītā atslēga starp divām pusēm. Asimetriska atslēga kriptogrāfija izmanto publisko un privāto taustiņu pāris kur viens taustiņu tiek izmantots šifrēšanai, bet otrs - atšifrēšanai. Simetrisks kriptogrāfija ir efektīvāka un tāpēc piemērotāka lielu datu apjomu šifrēšanai/atšifrēšanai.

Kas šajā sakarā ir apvienota simetriskā un asimetriskā atslēgas kriptogrāfija?

Simetriskas un asimetriskas šifrēšanas apvienošana . Sūtītājs izgūst adresāta publisko taustiņu . Sūtītājs izgūst publisko taustiņu no uzticama avota, piemēram, Active Directory. 2. Sūtītājs ģenerē a simetriskā atslēga un izmanto šo taustiņu lai šifrētu sākotnējos datus.

Vai AES ir simetrisks vai asimetrisks?

Ja tas pats taustiņu tiek izmantots gan šifrēšanai, gan atšifrēšanai, tiek uzskatīts, ka process ir simetrisks. Ja tiek izmantotas dažādas atslēgas, process tiek definēts kā asimetrisks. Divas no visplašāk izmantotajām šifrēšanas metodēm algoritmi šodien ir AES un RSA.

Ieteicams:

Kā tiek ģenerētas simetriskas atslēgas?

Simetrisko atslēgu algoritmi izmanto vienu koplietotu atslēgu; lai saglabātu datu noslēpumu, šī atslēga ir jāsaglabā noslēpumā. Dažos gadījumos atslēgas tiek nejauši ģenerētas, izmantojot nejaušo skaitļu ģeneratoru (RNG) vai pseidogadījuma skaitļu ģeneratoru (PRNG). PRNG ir datora algoritms, kas ražo datus, kas analīzes laikā šķiet nejauši

Kā tiek koplietotas simetriskas atslēgas?

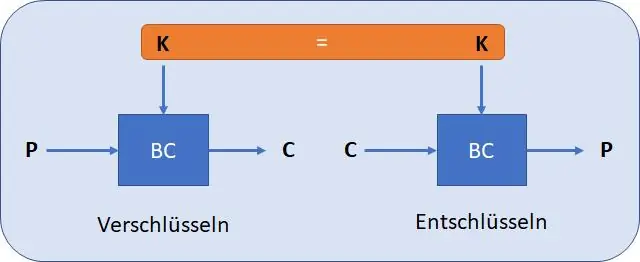

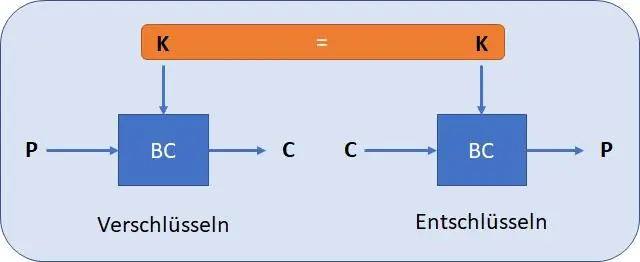

Simetrisko atslēgu kriptogrāfija ir šifrēšanas sistēma, kurā ziņojuma sūtītājam un saņēmējam ir viena kopēja atslēga, ko izmanto ziņojuma šifrēšanai un atšifrēšanai

Kā tīrīt klēpjdatora atslēgas, nenoņemot atslēgas?

Darbības Pirms tīrīšanas izslēdziet un atvienojiet klēpjdatoru. Apgāziet klēpjdatoru otrādi un viegli piesitiet vai sakratiet. Izsmidziniet starp taustiņiem ar saspiestu gaisu, lai noņemtu putekļus. Noslaukiet taustiņus ar mitru mikrošķiedras lupatiņu. Noņemiet noturīgos netīrumus ar vates tamponu, kas iemērc izopropilspirtā

Kāpēc simetriskās atslēgas šifrēšanā tiek izmantots vārds simetrisks?

Simetriskā šifrēšana ir divvirzienu algoritms, jo matemātiskais algoritms tiek apgriezts ziņojuma atšifrēšanas laikā, izmantojot to pašu slepeno atslēgu. Simetrisko šifrēšanu tautā dēvē arī par privātās atslēgas šifrēšanu un drošās atslēgas šifrēšanu

Kāds asimetriskas šifrēšanas algoritms tiek izmantots simetrisko atslēgu apmaiņai?

Visplašāk izmantotais simetriskais algoritms ir AES-128, AES-192 un AES-256. Galvenais simetriskās atslēgas šifrēšanas trūkums ir tas, ka visām iesaistītajām pusēm ir jāapmainās ar atslēgu, kas izmantota datu šifrēšanai, pirms tās var tos atšifrēt