Satura rādītājs:

- Autors Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:50.

- Pēdējoreiz modificēts 2025-01-22 17:33.

Nessus rīks ir firmas un patentēts ievainojamības skeneris izveidoja Tenable Network Security. To ir instalējuši un izmantojuši miljoniem lietotāju visā pasaulē ievainojamība novērtējums, konfigurācijas problēmas utt.

Kurš šajā sakarā ir labākais ievainojamības skeneris?

Populārākie ievainojamības skenēšanas rīki

- Nessus.

- Skybox.

- Alibaba mākoņa pārvaldītais drošības pakalpojums.

- Metasploit.

- Netsparker.

- Atrauga.

- Acunetix ievainojamības skeneris. Acunetix ir vēl viens rīks, kas skenē tikai tīmekļa lietojumprogrammas.

- Nmap. Nmap ir portu skeneris, kas arī palīdz pildspalvu testēšanai, atzīmējot labākos apgabalus, uz kuriem vērsties uzbrukumā.

Var arī jautāt, kuru no ievainojamības rīkiem esat izmantojis savā tīklā? Labākie tīkla ievainojamības skeneri

- SolarWinds tīkla konfigurācijas pārvaldnieks (BEZMAKSAS IZMĒĢINĀJUMS)

- ManageEngine Vulnerability Manager Plus (BEZMAKSAS IZMĒĢINĀJUMS)

- Paessler tīkla ievainojamības uzraudzība ar PRTG (BEZMAKSAS IZMĒĢINĀJUMS)

- OpenVAS.

- Microsoft Baseline drošības analizators.

- Retina Network Scanner Community Edition.

Ko dara ievainojamības skeneris?

Ievainojamības skenēšana ir datora vai tīkla potenciālo izmantošanas punktu pārbaude, lai noteiktu drošības caurumus. A ievainojamība skenēšana atklāj un klasificē sistēmas nepilnības datoros, tīklos un sakaru iekārtās un prognozē pretpasākumu efektivitāti.

Kas ir ievainojamības novērtēšanas rīks?

Neaizsargātības novērtējums rīki ir paredzēti, lai automātiski meklētu jaunus un esošus draudus, kas var mērķēt uz jūsu lietojumprogrammu. Rīku veidi ir šādi: tīmekļa lietojumprogrammu skeneri, kas pārbauda un simulē zināmus uzbrukumu modeļus. Protokolu skeneri, kas meklē neaizsargātus protokolus, portus un tīkla pakalpojumus.

Ieteicams:

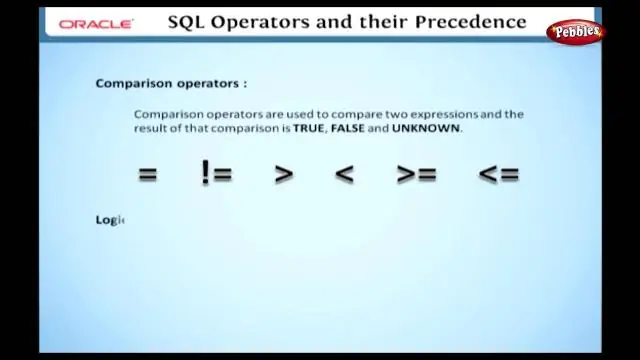

Kādi T SQL operatori tiek izmantoti modeļu saskaņošanai un meklēšanai?

SQL Server LIKE ir loģisks operators, kas nosaka, vai rakstzīmju virkne atbilst noteiktam modelim. Modelis var ietvert parastās rakstzīmes un aizstājējzīmes. Operators LIKE tiek izmantots priekšrakstu SELECT, UPDATE un DELETE klauzulā WHERE, lai filtrētu rindas, pamatojoties uz modeļa atbilstību

Kurš sociālo mediju pārvaldības rīks ir labākais?

Labākais sociālo mediju pārvaldības rīku buferis vienkāršai sociālo mediju plānošanai. Hootsuite universālai sociālo mediju plānošanai, uzraudzībai un analīzei. Sprout Social komandai balstītai sociālo mediju pārvaldībai. Iconosquare Instagram biznesa kontu pārvaldībai. Nosūtāms svina ģenerēšanai

Kāda ir atšķirība starp apdraudējuma ievainojamību un risku?

Ievainojamība - drošības programmas nepilnības vai nepilnības, kuras var izmantot draudi, lai iegūtu nesankcionētu piekļuvi īpašumam. Risks - datora drošības nozaudēšanas, bojājuma vai iznīcināšanas iespēja ievainojamības izmantošanas apdraudējuma rezultātā. Draudi ir brīdinājums jums uzvesties pašam

Kuru datu tipu izmantosiet, kas ir zināms laika joslai?

Datuma un laika datu veidi: DATE, TIMESTAMP, TIMESTAMP WITH TIME ZONE un TIMESTAMP WITH LOCAL TIME ZONE. Datuma un laika datu tipu vērtības dažreiz sauc par datetimes

Kurš ir labākais BI rīks?

Top Business Intelligence Tools Zoho Analytics ir pašapkalpošanās BI un analītikas platforma. Tas ļauj lietotājiem izveidot saprotamus informācijas paneļus un vizuāli analizēt visus datus. Oficiālā saite: SAS. Oficiālā saite: Birst. Oficiālā saite: WebFOCUS. Oficiālā saite: BusinessObject. Oficiālā saite: IBM Cognos. Oficiālā saite: MicroStrategy. Oficiālā saite: Pentaho