Satura rādītājs:

- Autors Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:50.

- Pēdējoreiz modificēts 2025-01-22 17:33.

The četri veidi piekļuvi uzbrukumiem ir paroles uzbrukumiem , uzticamības izmantošana, portu pāradresācija un cilvēks-in-the-middle uzbrukumiem.

Kādi tad ir 4 kiberuzbrukumu veidi?

10 visizplatītākie kiberuzbrukumu veidi

- Pakalpojuma atteikuma (DoS) un izplatīto pakalpojumu atteikuma (DDoS) uzbrukumi.

- Cilvēka vidū (MitM) uzbrukums.

- Pikšķerēšanas un šķēpu pikšķerēšanas uzbrukumi.

- Piebraucamais uzbrukums.

- Paroles uzbrukums.

- SQL injekcijas uzbrukums.

- Cross-site skriptu (XSS) uzbrukums.

- Noklausīšanās uzbrukums.

Kādi ir arī dažādi tīkla uzbrukumu veidi? Izplatītākie tīkla uzbrukumu veidi

- Noklausīšanās.

- Datu modifikācija.

- Identitātes viltošana (IP adreses viltošana)

- Uz paroli balstīti uzbrukumi.

- Pakalpojuma atteikuma uzbrukums.

- Cilvēks-in-the-middle Attack.

- Kompromitēta atslēgas uzbrukums.

- Snifera uzbrukums.

Pēc tam rodas jautājums, kas ir uzbrukums un uzbrukuma veidi?

Uzbrukuma veidi . An uzbrukums var būt aktīvs vai pasīvs. "aktīvs uzbrukums " mēģina mainīt sistēmas resursus vai ietekmēt to darbību. "Pasīvs uzbrukums " mēģina uzzināt vai izmantot informāciju no sistēmas, bet neietekmē sistēmas resursus (piemēram, sarunu noklausīšanos).

Kas ir draudi un to veidi?

Informācijas drošībā draudiem var būt daudz, piemēram, programmatūras uzbrukumi, intelektuālā īpašuma zādzība, identitātes zādzība, aprīkojuma vai informācijas zādzība, sabotāža un informācijas izspiešana. Programmatūras uzbrukumi nozīmē vīrusu, tārpu, Trojas zirgu u.c. uzbrukumu.

Ieteicams:

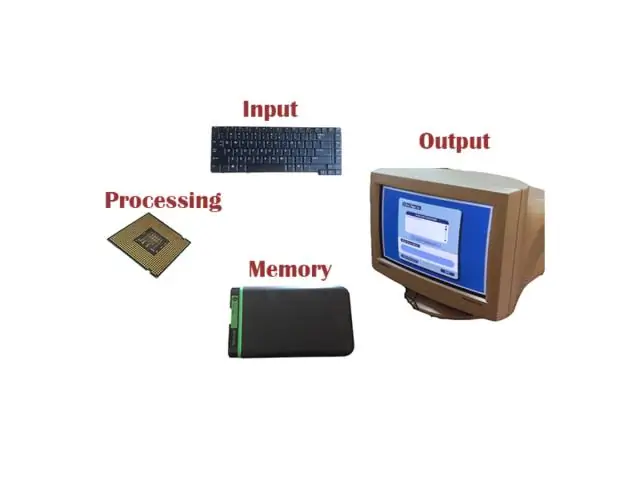

Kādas ir četras galvenās datora funkcijas?

Visi datori veic četras pamatfunkcijas. Tie ir datu ievade, apstrāde, izvade un glabāšana

Kādas ir četras datora informācijas apstrādes cikla darbības?

Informācijas apstrādes ciklam datoru un datoru apstrādes kontekstā ir četri posmi: ievade, apstrāde, izvade un uzglabāšana (IPOS)

Kādas ir četras pamatdarbības, kas atrodamas ekstrēmajā plānošanā?

9. Kādas ir četras pamatdarbības, kas atrodamas Extreme Programming (XP) procesa modelī? analīze, projektēšana, kodēšana, testēšana. plānošana, analīze, projektēšana, kodēšana. plānošana, analīze, kodēšana, testēšana. plānošana, projektēšana, kodēšana, testēšana

Kādas ir četras izvades ierīces?

Ir vizuālās, audio, drukas un datu izvades ierīces. Dažāda veida īpaša aparatūra ietver monitorus, skaļruņus un austiņas, printerus un ārējos cietos diskus

Kādas ir drošības kategorijas?

Četras izplatītas drošības kategorijas ir (1) aizsargāta krātuve, (2) aizsargātais personāls, (3) aizsargāts un (4) standarts. Skatīt arī drošības klasifikāciju