- Autors Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:50.

- Pēdējoreiz modificēts 2025-01-22 17:33.

Šeit ir 5 darbības, lai aizsargātu sistēmu, izmantojot draudu modelēšanu

- 1. darbība. Nosakiet drošības mērķus.

- 2. darbība. Nosakiet līdzekļus un ārējās atkarības.

- 3. darbība: nosakiet uzticamības zonas.

- 4. solis: identificējiet potenciālu draudiem un ievainojamības.

- 5. darbība: dokumentējiet draudu modelis .

Kas ir draudu modelēšanas process?

Draudu modelēšana ir procedūru lai optimizētu tīkla drošību, identificējot mērķus un ievainojamības, un pēc tam definējot pretpasākumus, lai novērstu vai mazinātu draudiem sistēmai. Atslēga uz draudu modelēšana ir noteikt, kur jāpieliek vislielākās pūles, lai nodrošinātu sistēmas drošību.

Kā arī, kad jāveic draudu modelēšana? Draudu modelēšana: 12 pieejamās metodes

- Lai izveidotu, tiek izmantotas draudu modelēšanas metodes.

- Ir izstrādātas daudzas draudu modelēšanas metodes.

- Draudi modelēšana jāveic agrīnā izstrādes cikla posmā, kad iespējamās problēmas var savlaicīgi atklāt un novērst, novēršot daudz dārgāku risinājumu.

Ņemot to vērā, kādi ir trīs veidi, kā cilvēki var sākt draudu modelēšanu?

Jūs to darīsit sākt ar ļoti vienkāršu metodes piemēram, jautājot “kas ir tavs draudu modelis ?” un prāta vētra par draudiem . Tie var strādāt pie drošības eksperta, un viņi var strādāt arī jums. No turienes jūs uzzināsit par trīs stratēģijas draudu modelēšana : koncentrējoties uz līdzekļiem, uzbrucējiem un programmatūrai.

Kuru rīku var izmantot draudu modelēšanai?

OWASP Draudi Pūķis ir tīmeklī un viegli izmantot un adoptēt. Šis instruments ir pirmais īstais atvērtā pirmkoda produkts Var izmantot taisīt draudu modelēšana realitāte visās organizācijās. Maiks Gudvins ir autors Draudi Pūķis.

Ieteicams:

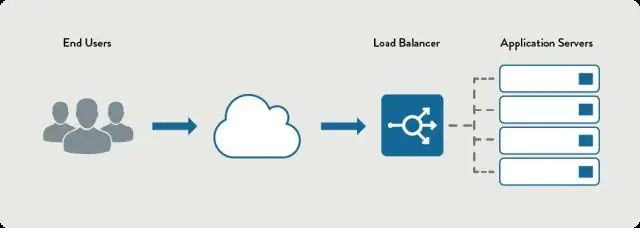

Kā jūs veicat slodzes līdzsvarošanu?

Slodzes līdzsvarošanas algoritmi: pieprasījumi serveru grupā tiek sadalīti secīgi. Vismazāk savienojumu - serverim ar vismazāko pašreizējo savienojumu ar klientiem tiek nosūtīts jauns pieprasījums. Vismazākais laiks - nosūta pieprasījumus serverim, kas atlasīts pēc formulas, kas apvieno

Kā jūs veicat kļūdu izsekošanu?

Šeit ir daži ātri padomi, kā efektīvi pārvaldīt un izsekot šīs kļūdas! 1. darbība. Atvieglojiet to. 2. darbība: definējiet kļūdu. 3. darbība. Sakārtojiet un aizsargājiet savas kļūdas. 4. darbība: iestatiet izsekošanas procesu. 5. darbība: pārliecinieties, ka jums ir dalības maksa no visas komandas

Kā jūs veicat JUnit testa gadījumus STS?

Vienkāršākais veids, kā palaist vienu JUnit testa metodi, ir palaist to no testa gadījuma klases redaktora: novietojiet kursoru uz metodes nosaukuma testa klasē. Nospiediet Alt+Shift+X,T, lai palaistu testu (vai ar peles labo pogu noklikšķiniet uz Palaist kā > JUnit Test). Ja vēlaties atkārtoti palaist to pašu pārbaudes metodi, vienkārši nospiediet Ctrl+F11

Kādi ir trīs veidi, kā cilvēki var sākt draudu modelēšanu?

Jūs sāksit ar ļoti vienkāršām metodēm, piemēram, jautājot “kāds ir jūsu draudu modelis?” un prāta vētra par draudiem. Tie var strādāt pie drošības eksperta, un viņi var strādāt arī jums. Tālāk jūs uzzināsit par trim draudu modelēšanas stratēģijām: koncentrēšanos uz līdzekļiem, koncentrēšanos uz uzbrucējiem un koncentrēšanos uz programmatūru

Ko jūs domājat ar datu modelēšanu?

Datu modelis attiecas uz loģiskām savstarpējām attiecībām un datu plūsmu starp dažādiem informācijas pasaulē iesaistītajiem datu elementiem. Tas arī dokumentē datu glabāšanas un izgūšanas veidu. Datu modeļi palīdz attēlot, kādi dati ir nepieciešami un kāds formāts ir jāizmanto dažādiem biznesa procesiem